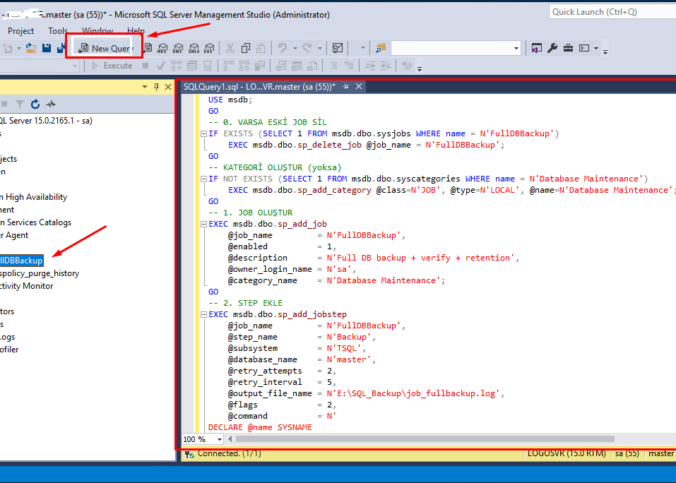

Veritabanı yedeklemesi, bir sistem yöneticisinin yapabileceği en kritik işlemlerden biridir. Yedek almak yetmez — yedeğin çalışıp çalışmadığını doğrulamak, eski yedekleri düzenli temizlemek ve tüm bu süreci otomatize etmek de bir o kadar önemlidir. Bu makalede SQL Server 2019 ve 2022…

Panelsiz bir yapı ile, hafif, performanslı ve kontrolü tamamen sizde olan bir web sunucusu kurmak istiyorsanız doğru yerdesiniz. Bu makalede, CentOS tabanlı bir sistem üzerinde Nginx + PHP-FPM + MySQL bileşenleri ile çalışan bir web sunucusunun kurulumunu ele alıyoruz. ⚠️…

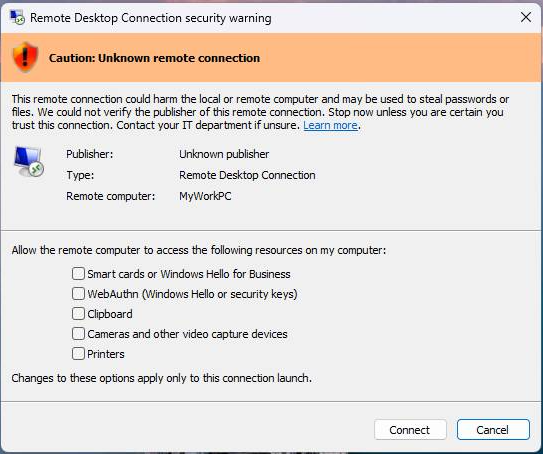

RDP (Remote Desktop) bağlantısında çıkan güvenlik uyarıları genelde sistemin “bu bağlantı tam doğrulanamadı” demesidir. Yani çoğu zaman gerçek bir hata değil, sertifika / kimlik doğrulama / güvenlik politikası eksikliği kaynaklıdır. Aşağıda sana hem nedenini hem de kalıcı ve doğru çözüm…

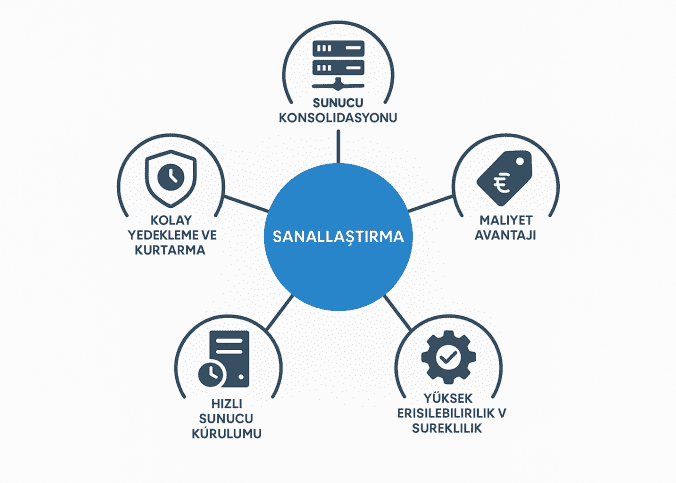

Sanallaştırma teknolojisi, BT altyapınızı hem verimli hem de ekonomik hale getirmenin güçlü bir yoludur. Bu yöntemin öne çıkan avantajları şunlardır: - Sunucu Konsolidasyonu: Her uygulama için ayrı fiziksel sunucu kullanma ihtiyacını ortadan kaldırır. Birden fazla iş yükü, tek bir fiziksel sunucuda…

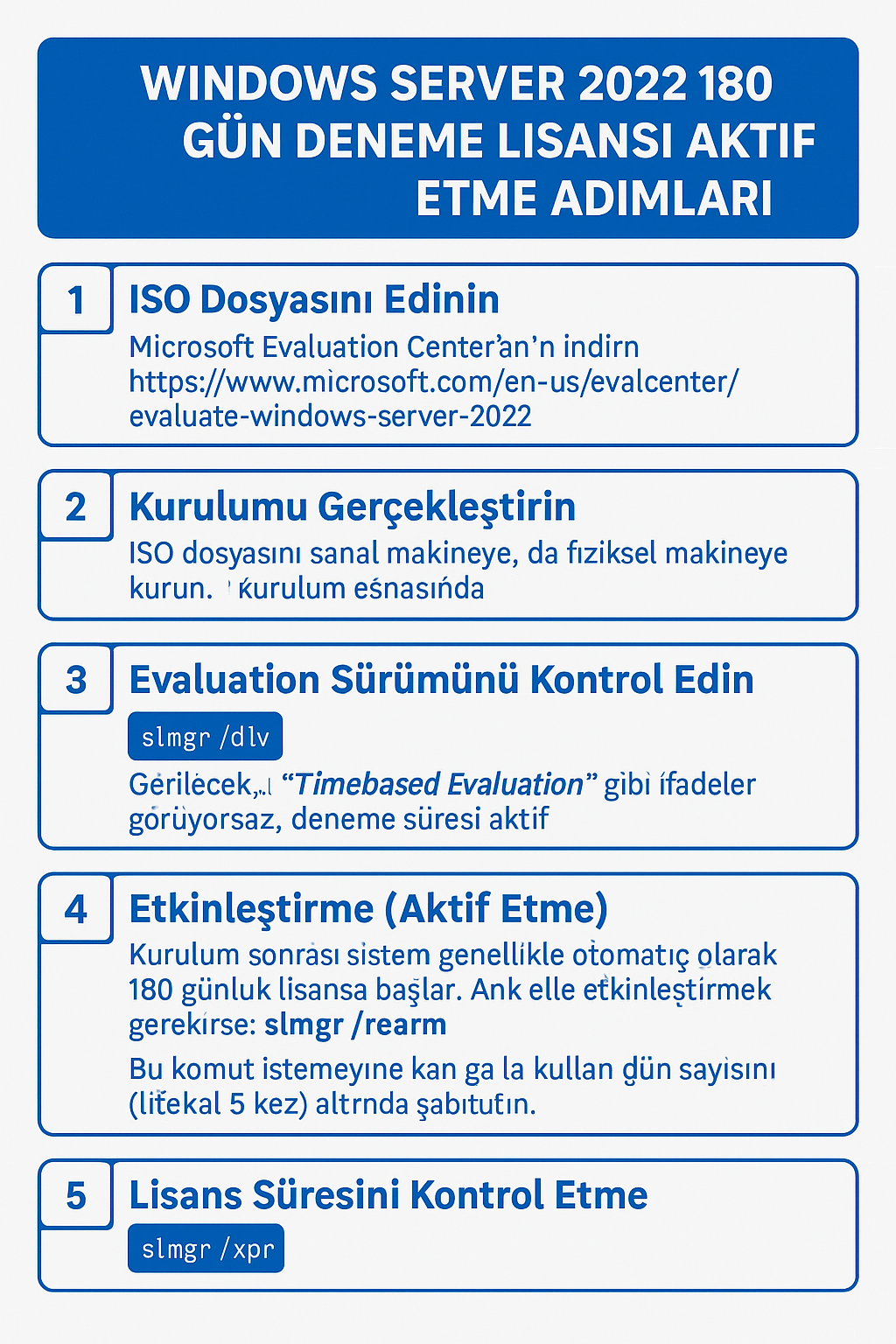

Microsoft Evaluation Center’dan indirin: gerekli iso indiriniz. 3. Evaluation Sürümünü Kontrol Edin Kurulumdan sonra sürüm bilgisini kontrol edin: slmgr /dlv “Timebased Evaluation” gibi ifadeler görüyorsanız, deneme süresi aktif demektir. 4. Etkinleştirme (Aktif Etme) Kurulum sonrası sistem genellikle otomatik olarak 180…

Windows Server 2025 işletim sistemlerinde lisans anahtarı (key) aktifleştirme, masaüstü Windows sürümlerine kıyasla biraz daha farklı ve komut satırı (CMD) işlemleri gerektiren bir süreçtir. Bu rehberde, özellikle sunucu yönetenler için adım adım key aktifleştirme işlemini anlatıyorum. Adım Adım Windows Server…

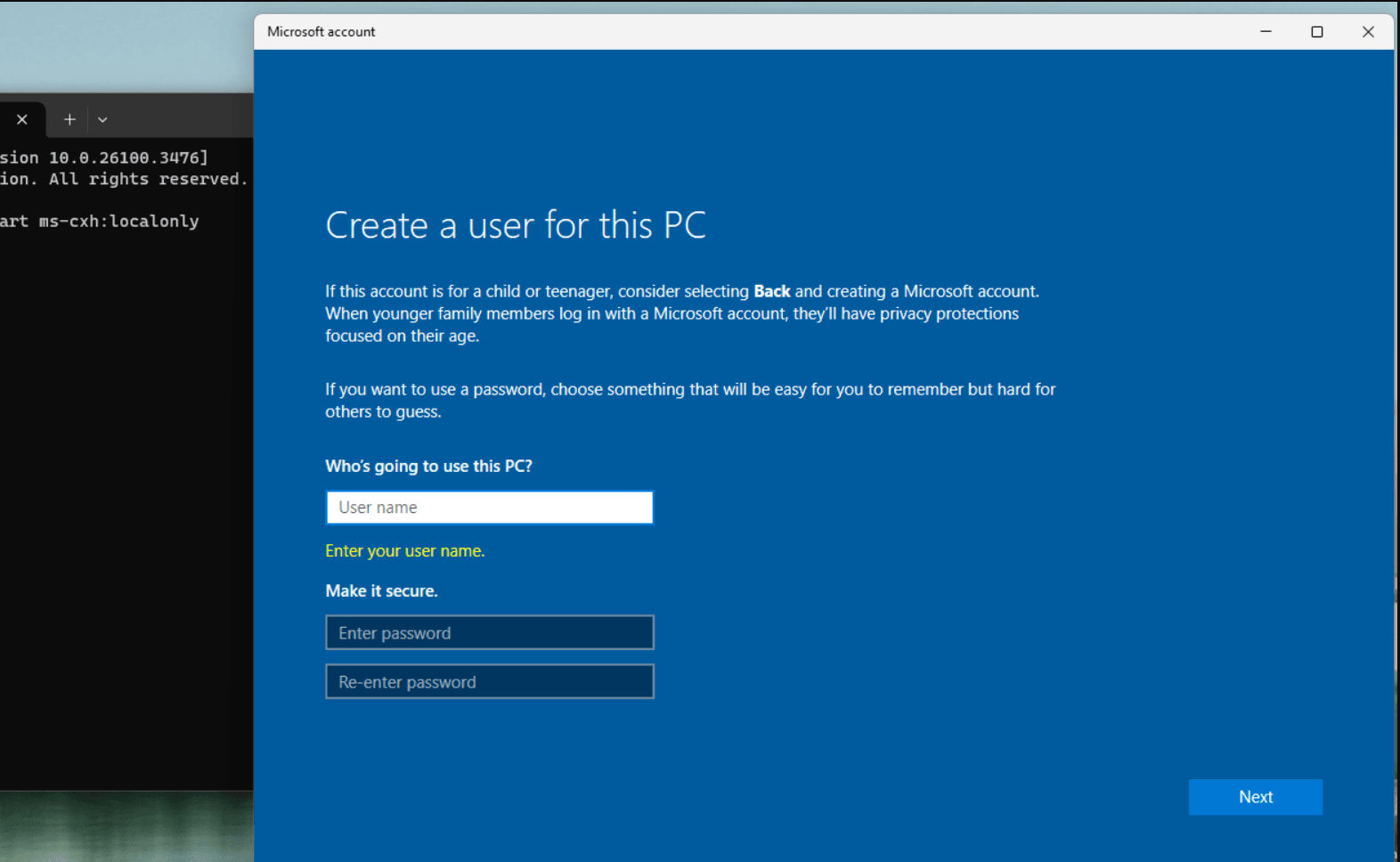

Microsoft, Windows 11 kurulum sürecinde kullanıcıları bir Microsoft hesabı kullanmaya yönlendiriyor. Ancak her zaman bu hesabı kullanmak istemeyen ya da sadece yerel bir hesapla devam etmeyi tercih eden kullanıcılar için bu adım can sıkıcı olabiliyor. Geçtiğimiz günlerde Microsoft, Windows 11’in…

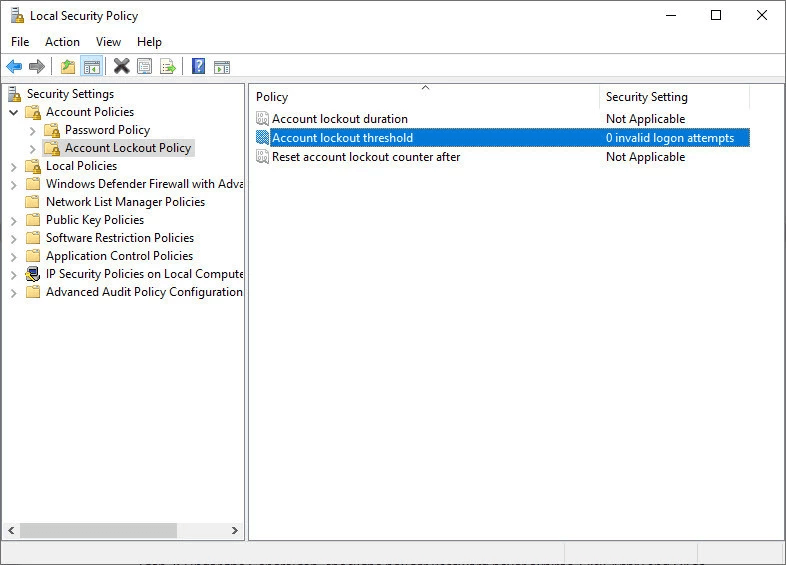

Uzak Masaüstü Çok Fazla Oturum Açma Hatası Uzak Masaüstü bağlantısı sırasında karşılaşılan hesap kilitleme problemlerinin en basit çözümü, “Hesap Kilitleme Eşiği” ayarını devre dışı bırakmaktır. Bu işlemi aşağıdaki adımları takip ederek kolayca gerçekleştirebilirsiniz: Adım Adım Hesap Kilitleme Eşiğini Devre Dışı…

Çoklu RDP (Remote Desktop Protocol), aynı anda birden fazla kullanıcının aynı makineye bağlanmasını sağlar. Ancak Windows 10/11 Pro’da varsayılan olarak bu özellik etkin değildir. Enterprise for VDI sürümü, çoklu oturum açma desteği sunarak bu ihtiyacı karşılar. Çoklu RDP Özelliklerini Etkinleştirme:…

Veeam, Veeam Backup & Replication, Service Provider Console ve One’daki 18 yüksek ve kritik öneme sahip hatayı gideren Eylül 2024 tarihli tek bir güvenlik bülteninin parçası olarak çeşitli ürünleri için güvenlik güncellemeleri yayınladı. Ele alınan sorunların en ciddisi, Veeam Backup &…